|

South Korea's National Intelligence Service (NIS) has started warning the country's major cryptocurrency exchange about hacking attempts as threats of this kind are on the rise. Upbit, Bithumb, Korbit and Coinone, the four leading crypto trading platforms in South Korea, have been granted real-time access to available information about online security threats. The intelligence agency detailed that the data displayed Internet Protocol (IP) addresses associated with the hacking attack. Cyber threats are being identified in both the public and private sectors, the NIS noted, they are directly relat ... Read more » |

|

Penjahat mencuci $8.6bn (£6.4bn) cryptocurrency pada tahun 2021, naik 30% dari tahun sebelumnya, sebuah laporan oleh perusahaan data blockchain Chainalysis mengatakan. Dikatakan polisi dapat melakukan "pukulan besar" dengan menargetkan layanan utama yang digunakan untuk mencuci mata uang kripto oleh penjahat. Perusahaan sebelumnya memperkirakan penjahat menerima rekor $ 14 miliar dalam cryptocurrency pada tahun 2021. Badan Kejahatan Nasional Inggris (NCA) mengatakan pasukan hukum BBC menanggapi. Chainalysis mengatakan itu melacak dompet cryptocurrency yang dikendalikan oleh penjahat seperti penyerang ransomware, operator malware, scammers, pedagang manusia, operator pasar dark net, dan kelompok teroris. Dengan meng ... Read more » |

|

“FBI mengamati bagaimana penjahat dunia maya menghubungi investor AS yang menawarkan layanan investasi cryptocurrency dan membujuk orang untuk mengunduh aplikasi penipuan. Penyerang menggunakan aplikasi untuk menipu investor cryptocurrency mereka, ” kata FBI dalam sebuah pernyataan . ... Read more » |

|

Onur Aksoy (juga dikenal sebagai Ron Aksoy dan Dave Durden) menjalankan 19 perusahaan di New Jersey dan Florida, 15 toko Amazon, 10 toko eBay, dan banyak bisnis lainnya. Rantai toko dan organisasi ini digunakan untuk mengimpor puluhan ribu perangkat jaringan Cisco palsu dari China dan Hong Kong dan kemudian menjualnya di AS d ... Read more » |

|

Android Tutorial |

|

Namanya Undang-Undang Tentang Informasi dan Transaksi Elektronik. Namun,

masyarakat lebih mengenal nama Undang-Undang cyber crime, atau

undang-undang tentang kejahatan di dunia maya. Dengan-undang ini, di

harapkan mampu membawa efek jera bagi para pelakunya, karena Indonesia

selama ini di kenal sebagai salah satu negara pembobol kartu kredit

terbesar di dunia serta tingkat pembajakan software tertinggi. Selain

ancaman hukuman penjara, undang-undang cyber crime juga mengenakan

sanksi denda dengan nominal cukup tinggi. Berikut ini beberapa pasalnya:

Pidana 1 tahun dan denda Rp 1 miliar Pasal 26: Setiap orang dilarang menyebarkan informasi elektronik yang memiliki muatan pornografi, pornoaksi, perjudian, dan atau tindak kekerasan melalui komputer atau sistem elektronik. Pidana empat tahun penjara dan denda Rp 1 miliar Pasal 27 (1): Setiap orang dilarang menggunakan dan atau menga ... Read more » |

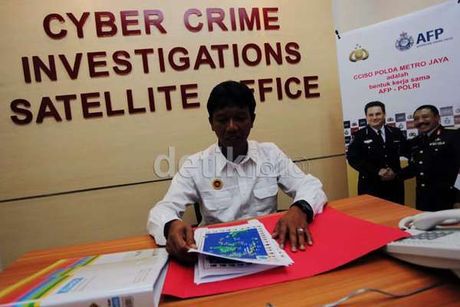

Jakarta - Bareskrim Polri bekerjasama

dengan pihak Bank dan PPATK berhasil mengungkap kejahatan dunia maya.

Kali ini kejahatan itu melibatkan Indonesia sebagai negara ketiga.

Kasus ini berawal dari perusahaan Senegal bernama Tall Fall yang ingin membeli bawang putih dari perusahaan Jinxiang County di China. Kedua perusahaan tersebut kemudian saling berinteraksi melalui surat elektronik (email). Tall Fall akan membeli bawang putih seharga Rp 2,2 miliar. Jinxiang melaluii email kemudian mengirimkan nomor rekening untuk pembayaran bawang tersebut. "Kemudian uangnya dibelokkan oleh para pelaku bernama Foshan Zebro LTD ini masuk ke Indonesia," kata Kasubdit Pencucian Uang Bareskrim, Kombes Pol Agung Setya, di Bareskrim Polri, Jl Trunojoyo, Jakarta, Jumat (30/8/2013). ... Read more » |

|

Oleh: Ronny, M.Kom, M.H (Ronny Wuisan) Keberlakuan dan tafsir atas Pasal 27 ayat (3) UU ITE tidak dapat dipisahkan dari norma hukum pokok dalam Pasal 310 dan Pasal 311 KUHP. Demikian salah satu pertimbangan Mahkamah Konstitusi dalam putusan perkara No. 50/PUU-VI/2008 atas judicial review pasal 27 ayat (3) UU ITE terhadap UUD 1945. Mahkamah Konstitusi menyimpulkan bahwa nama baik dan kehormatan seseorang patut dilindungi oleh hukum yang berlaku, sehingga Pasal 27 ayat (3) UU ITE tidak melanggar nilai-nilai demokrasi, hak azasi manusia, dan prinsip-prinsip negara hukum. Pasal 27 ayat (3) UU ITE adalah Konstitusional. Bila dicermati isi Pasal 27 ayat (3) jo Pasal 45 ayat (1) UU ITE tampak sederhana bila dibandingkan dengan pasal-pasal penghinaan dalam KUHP yang lebih rinci. Oleh karena itu, penafsiran Pasal 27 ayat (3) UU ITE harus merujuk pada pasal-pasal penghinaan dalam KUHP. Misal ... Read more » |

Jakarta - Australia enggan meminta maaf kepada

pemerintah Indonesia atas penyadapan yang dilakukannya terhadap Presiden

SBY. Meski Indonesia terus mendesak permohonan maaf, Australia diyakini

tetap pada sikapnya tak akan meminta maaf.

Jakarta - Australia enggan meminta maaf kepada

pemerintah Indonesia atas penyadapan yang dilakukannya terhadap Presiden

SBY. Meski Indonesia terus mendesak permohonan maaf, Australia diyakini

tetap pada sikapnya tak akan meminta maaf. Alasannya menurut Direktur Eksekutif Lembaga Studi Pertahanan dan Studi Strategis Indonesia, Rizal Darma Putra, penyadapan adalah hal lumrah dalam o ... Read more » |

IstilahDalam pengertian aslinya, pornografi secara harfiah berarti "tulisan tentang pelacur", dari akar kata Yunani klasik "πορνη" (porne) dan "γραφειν" (graphein). Mulanya adalah sebuah eufemisme dan secara harafiah berarti '(sesuatu yang) dijual.' Kata ini berasal dari dari istilah Yunani untuk orang-orang yang mencatat "pornoai", atau pelacur-pelacur terkenal atau yang mempunyai kecakapan tertentu dari Yunani kuno. Pada masa modern, istilah ini diambil oleh para ilmuwan sosial untuk menggambarkan pekerjaan orang-orang seperti ... Read more » |